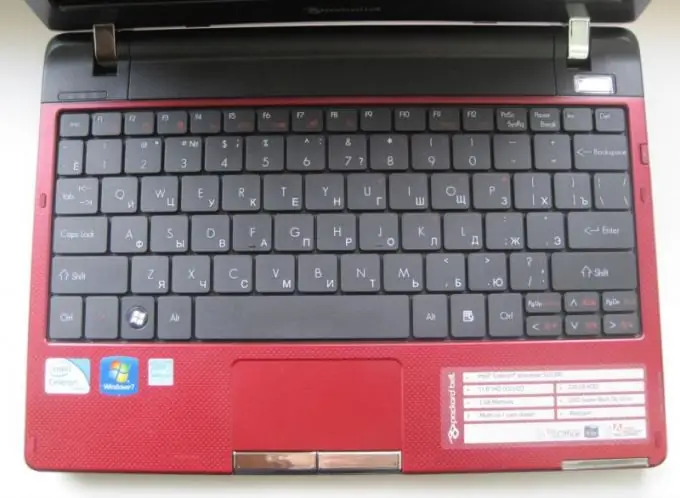

La desactivación de teclas adicionales es principalmente necesaria para aquellos que a menudo activan accidentalmente esta o aquella función en la computadora, tocándolas. Este problema se puede resolver eliminando botones innecesarios del teclado y cambiando su asignación mediante programación.

Necesario

Programa MKey

Instrucciones

Paso 1

Guarde los parámetros. Para hacer esto, vaya al menú de recuperación del sistema operativo y cree un nuevo punto, porque en el futuro, es posible que no le gusten los cambios realizados en su computadora. Esto le ayudará a reducir el tiempo que lleva volver a la configuración del sistema anterior.

Paso 2

Después de reiniciar su computadora, descargue la utilidad de software MKey. Este programa le ayudará a encontrar nuevos usos para las teclas adicionales de su teclado. Funciona con dispositivos de entrada convencionales e inalámbricos, y tampoco importa a través de qué interfaz esté conectado el dispositivo. Funciona tanto con teclados multimedia como convencionales, y también cambia las asignaciones de diferentes tipos de botones. Naturalmente, esta está lejos de ser la única aplicación de este tipo que realiza funciones de reemplazo de botones. Aquí, elija el que le resulte más conveniente.

Paso 3

Instale el programa descargado. Familiarícese cuidadosamente con su interfaz antes de comenzar a trabajar. Reemplaza los botones del teclado que no necesitas por los que más usas. Si necesita desactivar completamente estas teclas, deje el campo en blanco, pero es mejor llenarlo con funciones de llamada, por ejemplo, una calculadora, reproductor multimedia, cliente ICQ, navegador, etc.

Paso 4

Compruebe si se siente cómodo haciendo el trabajo después de cambiar las asignaciones de teclas. De lo contrario, restablezca las claves a sus valores originales y desinstale el programa de su computadora. Si encuentra algún problema, use una reversión del sistema al punto de restauración recién creado. Muy a menudo, estos programas, incluso después de que se hayan eliminado por completo, no cambian las asignaciones de las claves a las originales, por lo que la recuperación del sistema es la opción más aceptable aquí.